开云登录入口登录APP下载(中国)官方网站终赫然对抨击者领导的荫藏转发和数据窃取-ky体育官网登录入口网页版(中国)有限公司官网

好意思收罗抨击我国某机灵动力和数字信息大型高技术企业事件探员敷陈

2024年12月18日,国度互联网救急中心CNCERT发布公告(https://www.cert.org.cn/publish/main/8/2024/20241218184234131217571/20241218184234131217571_.html),发现不断两起好意思对我大型科技企业机构收罗抨击事件。本敷陈将公布对其中我国某机灵动力和数字信息大型高技术企业的收罗抨击确定,为民众关系国度、单元有用发现和驻守好意思收罗抨击行动提供鉴戒。

一、收罗抨击过程

(一)应用邮件工作器舛误进行入侵

该公司邮件工作器使用微软Exchange邮件系统。抨击者应用2个微软Exchange舛误进行抨击,领先应用某淘气用户伪造舛误针对特定账户进行抨击,然后应用某反序列化舛误再次进行抨击,达到扩充淘气代码的方针。

(二)在邮件工作器植入高度荫藏的内存木马

为幸免被发现,抨击者在邮件工作器中植入了2个抨击火器,仅在内存中开端,不在硬盘存储。其应用了造谣化工夫,造谣的走访旅途为/owa/auth/xxx/xx.aspx和/owa/auth/xxx/yy.aspx,抨击火器主邀功能包括明锐信息窃取、号令扩充以及内网穿透等。内网穿透轨范通过污染来逃匿安全软件检测,将抨击者流量转发给其他方针开导,达到抨击内网其他开导的办法。

(三)对内网30余台遑急开导发起抨击

抨击者以邮件工作器为跳板,应用内网扫描和渗入妙技,在内网中缔造荫藏的加密传输贞洁,通过SSH、SMB等时势登录抑止该公司的30余台遑急开导并窃取数据。包括个东谈主计算机、工作器和收罗开导等;被控工作器包括,邮件工作器、办公系统工作器、代码不断工作器、测试工作器、开发不断工作器和文献不断工作器等。为终了耐久抑止,抨击者在关系工作器以及收罗不断员计算机中植入了约略缔造websocket+SSH贞洁的抨击窃密火器,终赫然对抨击者领导的荫藏转发和数据窃取。为幸免被发现,该抨击窃密轨范伪装成微信关系轨范WeChatxxxxxxxx.exe。抨击者还在受害工作器中植入了2个应用PIPE管谈进行程度间通讯的模块化坏心轨范,终赫然通讯管谈的搭建。

二、窃取大都营业微妙信息

(一)窃取大都明锐邮件数据

抨击者应用邮件工作器不断员账号扩充了邮件导出操作,窃密方针主如若该公司高层不断东谈主员以及遑急部门东谈主员。抨击者扩充导出号令时树立了导出邮件的时辰区间,有些账号邮件一王人导出,邮件好多的账号按指定时辰区间导出,以减少窃密数据传输量,缩短被发现风险。

(二)窃取中枢收罗开导账号及配置信息

抨击者通过抨击抑止该公司3名收罗不断员计算机,庸俗窃取该公司中枢收罗开导账号及配置信息。举例,2023年5月2日,抨击者以位于德国的代理工作器(95.179.XX.XX)为跳板,入侵了该公司邮件工作器后,以邮件工作器为跳板,抨击了该公司收罗不断员计算机,并窃取了“收罗中枢开导配置表”、“中枢收罗开导配置备份及巡检”、“收罗拓扑”、“机房交换机(中枢+累积)”、“运营商IP地址统计”、“对于采购互联网抑止网关的申诉”等明锐文献。

(三)窃取技俩不断文献

抨击者通过对该公司的代码工作器、开发工作器等进行抨击,庸俗窃取该公司关系开发技俩数据。举例,2023年7月26日,抨击者以位于芬兰的代理工作器(65.21.XX.XX)为跳板,抨击抑止该公司的邮件工作器后,又以此为跳板,庸俗走访在该公司代码工作器中已植入的后门抨击火器,窃取数据达1.03GB。为幸免被发现,该后门轨范伪装成开源技俩“禅谈”中的文献“tip4XXXXXXXX.php”。

(四)取销抨击思绪并进行反取证分析

为幸免被发现,抨击者每次抨击后,都会取销计算机日记中抨击思绪,并删除抨击窃密过程中产生的临时打包文献。抨击者还会稽察系统审计日记、历史号令记载、SSH关系配置等,意图分析机器被取证情况,抗击收罗安全检测。

三、抨击行动特色

(一)抨击时辰

分析发现,这次抨击算作主要聚会在北京时辰22时至次日8时,相对于好意思国东部时辰为白昼10时至20时,抨击时辰主要漫衍在好意思国时辰的星期一至星期五,在好意思国主要节沐日未出现抨击行动。

(二)抨击资源

2023年5月至2023年10月,抨击者发起了30余次收罗抨击,抨击者使用的境外跳板IP基本不重叠,反应出其高度的反溯源坚强和丰富的抨击资源储备。

(三)抨击火器

抨击者植入的2个用于PIPE管谈程度通讯的模块化坏心轨范位于“c:\\windows\\system32\\”下,使用了.net框架,编译时辰均被抹除,大小为数十KB,以TLS加密为主。邮件工作器内存中植入的抨击火器主邀功能包括明锐信息窃取、号令扩充以及内网穿透等。在关系工作器以及收罗不断员计算机中植入的抨击窃密火器,使用https条约,不错缔造websocket+SSH贞洁,会回连抨击者抑止的某域名。

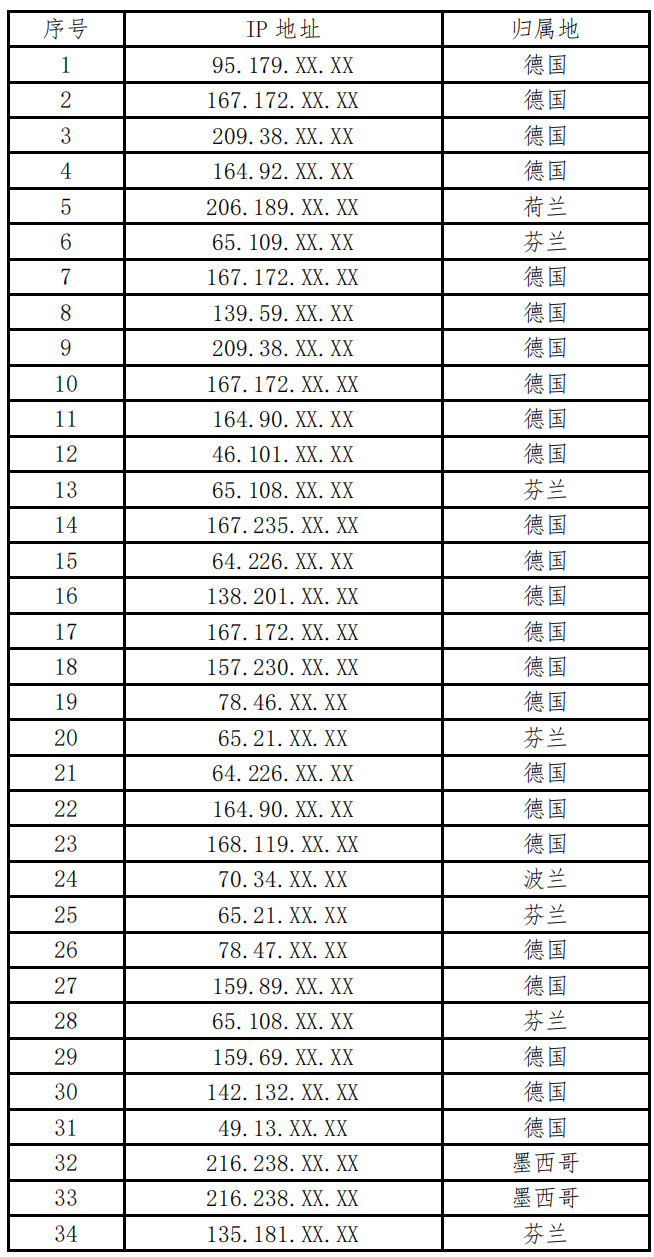

四、部分跳板IP列表

好意思收罗抨击我国某先进材料瞎想料到院事件探员敷陈

2024年12月18日,国度互联网救急中心CNCERT发布公告(https://www.cert.org.cn/publish/main/8/2024/20241218184234131217571/20241218184234131217571_.html),发现不断两起好意思对我大型科技企业机构收罗抨击事件。本敷陈将公布对其中我国某先进材料瞎想料到院的收罗抨击确定,为民众关系国度、单元有用发现和驻守好意思收罗抨击行动提供鉴戒。

一、收罗抨击过程

(一)应用舛误进行抨击入侵

2024年8月19日,抨击者应用该单元电子文献系统注入舛误入侵该系统,并窃取了该系统不断员账号/密码信息。2024年8月21日,抨击者应用窃取的不断员账号/密码登录被抨击系统的不断后台。

(二)软件升级不断工作器被植入后门和木马轨范

2024年8月21日12时,抨击者在该电子文献系统中部署了后门轨范和给与被窃数据的定制化木马轨范。为逃匿检测,这些坏心轨范仅存在于内存中,不在硬盘上存储。木马轨范用于给与从涉事单元被控个东谈主计算机上窃取的明锐文献,走访旅途为/xxx/xxxx?flag=syn_user_policy。后门轨范用于将窃取的明锐文献团员后传输到境外,走访旅途是/xxx/xxxStats。

(三)大范围个东谈主主机电脑被植入木马

2024年11月6日、2024年11月8日和2024年11月16日,抨击者应用电子文档工作器的某软件升级功能将特种木马轨范植入到该单元276台主机中。木马轨范的主邀功能一是扫描被植入主机的明锐文献进行窃取。二是窃取受抨击者的登录账密等其他个东谈主信息。木马轨范即用即删。

二、窃取大都营业微妙信息

(一)全盘扫描受害单元主机

抨击者屡次用中国境内IP跳板登录到软件升级不断工作器,并应用该工作器入侵受害单元内网主机,并对该单元内网主机硬盘反复进行全盘扫描,发现潜在抨击方针,掌捏该单元责任推行。

(二)办法明确地针对性窃取

2024年11月6日至11月16日,抨击者应用3个不同的跳板IP三次入侵该软件升级不断工作器,向个东谈主主机植入木马,这些木马已内置与受害单元责任推行高度关系的特定重要词,搜索到包含特定重要词的文献后行将相应文献窃取并传输至境外。这三次窃密算作使用的重要词均不交流,显现出抨击者每次抨击前均作了用心准备,具有很强的针对性。三次窃密行动共窃取遑急营业信息、学问产权文献共4.98GB。

三、抨击行动特色

(一)抨击时辰

分析发现,这次抨击时辰主要聚会在北京时辰22时至次日8时,相对于好意思国东部时辰为白昼时辰10时至20时,抨击时辰主要漫衍在好意思国时辰的星期一至星期五,在好意思国主要节沐日未出现抨击行动。

(二)抨击资源

抨击者使用的5个跳板IP扫数不重叠,位于德国和罗马尼亚等地,反应出其高度的反溯源坚强和丰富的抨击资源储备。

(三)抨击火器

一是善于应用开源或通用用具伪装遁入溯源,这次在涉事单元工作器中发现的后门轨范为开源通用后门用具。抨击者为了幸免被溯源,大都使用开源或通用抨击用具。

二是遑急后门和木马轨范仅在内存中开端,不在硬盘中存储,大大普及了其抨击行动被我分析发现的难度。

(四)抨击手法

抨击者抨击该单元电子文献系统工作器后,点窜了该系统的客户端分发轨范,通过软件客户端升级功能,向276台个东谈主主机送达木马轨范,快速、精确抨击遑急用户,大力进行信息征集和窃取。以上抨击手法充分显现出该抨击组织的纷乱抨击材干。

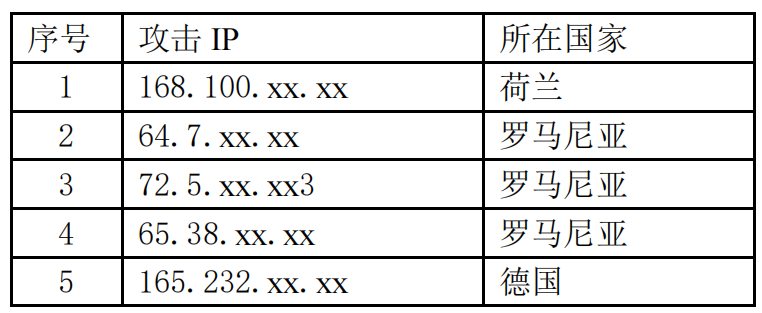

四、部分跳板IP列表

开云登录入口登录APP下载(中国)官方网站

开云登录入口登录APP下载(中国)官方网站

上一篇:开yun体育网先后在玉门老市区建成光伏发电、新动力制氢等神气-ky体育官网登录入口网页版(中国)有限公司官网 下一篇:开云登录入口登录APP下载(中国)官方网站雪上项目428名有望成为参赛国度和地区以及通顺员数目最多的一届亚冬会充分彰显亚洲列国度和地区对冰雪通顺的柔和以及对本次赛事的高度关注中国、日本、韩国代表团将全项参赛柬埔寨和沙特阿拉伯是初度报名参赛亚冬会的一又友圈越来越大哈尔滨亚冬会开幕式2月7日举行结果式2月14日举行地点皆在哈尔滨海外会展体育中心由于冰球、冰壶参赛队列较多、赛程较长按照海外概述性赛事常规